Rekognoscering er den første fase i næsten ethvert målrettet angreb. Inden en angriber forsøger at udnytte noget, kortlægger de terrænet — finder underdomænerne, identificerer tjenesterne, leder efter svage punkter. Traditionelt krævede dette aktiv sondering: DNS brute-force, portscanning, crawling. Alt dette efterlader spor i logs.

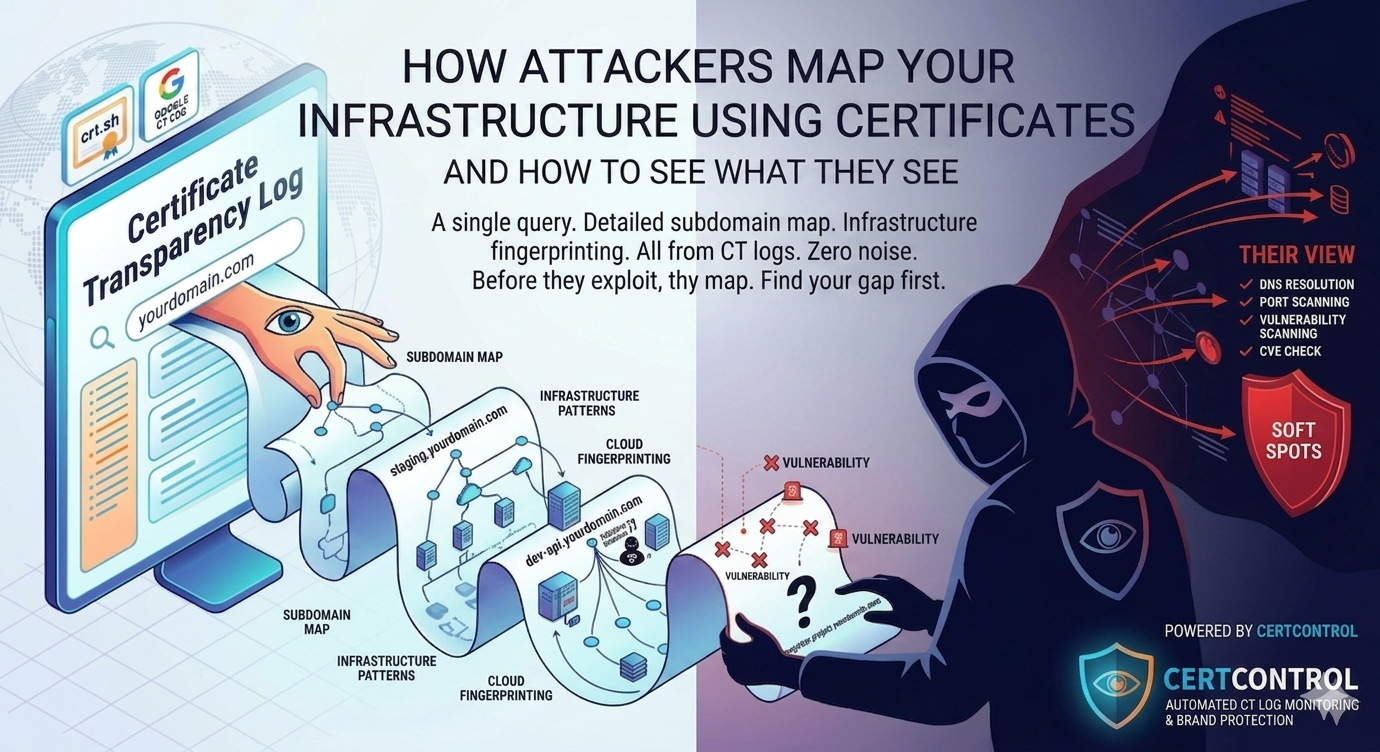

Certificate Transparency har ændret det. En angriber kan nu bygge et detaljeret kort over din eksterne infrastruktur uden at sende en enkelt pakke til nogen af dine systemer. De går til crt.sh, skriver dit domæne, og læser den komplette historik over hvert certifikat nogensinde udstedt til din organisation. Fuldstændigt passivt. Nul støj i dine logs. Tager cirka tredive sekunder.

Det de finder former alt der følger.

Rekognosceringshåndbogen — fra et certifikatperspektiv

Her er hvad en metodisk angriber faktisk udtrækker fra CT-log-data om en målorganisation:

Det komplette underdomænekort. Hvert underdomæne der nogensinde har haft et offentligt betroet certifikat er i logs. Ikke kun dem der er i DNS i dag — de historiske også. Dette inkluderer staging-miljøer, udviklings-API'er, interne værktøjer utilsigtet eksponeret, overtaget virksomhedsinfrastruktur der aldrig er ordentligt udfaset, og tjenester fra projekter der sluttede for år siden men fortsatte med at køre på autopilot.

Infrastrukturmønstre. Certifikatmetadata afslører meget om hvordan en organisation opererer. Certifikater fra en enkelt managed CA tyder på en centraliseret IT-funktion med konsistente processer. Certifikater fra et dusin forskellige CA'er — inklusiv gratis — tyder på at forskellige teams opererer uafhængigt med mindre konsistent tilsyn og sandsynligvis mindre konsistent sikkerhedsgennemgang. Begge er nyttige signaler for en angriber.

Cloud-udbyder fingerprinting. Certifikat-SANs indeholder ofte cloud-udbyderspecifikke domæner ved siden af organisationens egne domæner. app.ditdomæne.dk, app.ditdomæne.azurewebsites.net i det samme certifikat fortæller en angriber at du kører på Azure. Dette er vigtigt for målretning — forskellige clouds har forskellige standardkonfigurationer, almindelige fejlkonfigurationer og kendte angrebsmønstre.

Timing og aktivitetsmønstre. Historikken over certifikatudstedelse for et domæne fortæller en historie. En burst af nye underdomæner for to år siden kan svare til en produktlancering eller overtagelse. Et underdomæne der stille har fornyet sit Let's Encrypt-certifikat hver 90. dag i tre år — uden andre ændringer — er en tjeneste ingen aktivt styrer. Gamle, uadministrerede tjenester er primære mål.

Organisationsstruktur. Underdomænenavnemønstre afspejler ofte intern teamstruktur. api-betalinger.ditdomæne.dk, api-auth.ditdomæne.dk, api-rapportering.ditdomæne.dk fortæller en angriber om din servicearchitektur. Dette er nyttigt til at prioritere mål — betalingstjenester er mere interessante end rapporteringstjenester.

Hvad angribere gør med denne information

Underdomænelisten fra CT-logs bliver input til næste fase af rekognoscering. Derfra vil en metodisk angriber:

- Resolvere hvert underdomæne for at identificere hvilke der stadig er aktive, hvilke der peger på skytjenester, og hvilke der er dangling DNS-poster der peger på infrastruktur der ikke længere eksisterer (en klasse sårbarhed kaldet subdomain takeover).

- Portscanne de live hosts for at identificere hvilke tjenester der kører og på hvilke porte — leder efter administrative grænseflader, åbne udviklingsporte, eller tjenester der ikke burde være internet-vendte.

- Kontrollere TLS-konfiguration på hvert endepunkt — leder efter forældte protokolversioner (TLS 1.0/1.1), svage cipher suites, manglende sikkerhedsheadere og udløbne eller snart udløbende certifikater der antyder forsømmelse.

- Fingerprinte softwarestacken — HTTP-headere, fejlsider og svarmønstre afslører hvad der kører og ofte hvilken version, som kan krydsrefereres mod kendte CVE'er.

- Prioritere mål baseret på hvad de finder — tjenester med gammel software, manglende sikkerhedsheadere, admin-grænseflader eller database-porte eksponeret mod internet stiger til toppen af listen.

Hele denne proces — fra CT-log-forespørgsel til prioriteret målliste — kan gennemføres på et par timer af en enkelt person med grundlæggende værktøjer. Automatiserede scanningsværktøjer komprimerer det til minutter.

Den ubehagelige realitet om din eksterne overflade

De fleste organisationer har et signifikant hul mellem hvad de tror der er på deres eksterne angrebsoverflade og hvad der faktisk er der. De aktiver de aktivt styrer — hovedwebsitet, produktions-API'en, de dokumenterede tjenester — er normalt rimeligt godt vedligeholdt. Hullet er i alt andet.

CT-logs eksponerer dette hul ubarmhjertigt. Hvert certifikat nogensinde udstedt til dit domæne er derinde. Hvert glemt staging-miljø. Hvert prototypeprojekt der blev en permanent tjeneste. Hvert tredjeparts integrering sat op under dit domæne. Hvert underdomæne fra en overtagelse for fem år siden som ingen ordentligt ryddede op efter.

Spørgsmålet er ikke om angribere kan finde det. Det kan de, og omkostningen ved at gøre det er ubetydelig. Spørgsmålet er om du har fundet det først — og om du styrer det.

Sådan ser du hvad angribere ser — før de gør det

Den praktiske reaktion på dette er at køre den samme rekognoscering mod dig selv, kontinuerligt, og bruge resultaterne til at styre din eksterne overflade proaktivt frem for reaktivt.

Det betyder:

- Forespørge CT-logs for dine domæner for at få et komplet historisk og aktuelt billede af hvad der er deployet under dit navn.

- Resolvere og scanne disse underdomæner for at fastslå hvad der aktuelt er live og hvad det kører.

- Gennemgå TLS og sikkerhedskonfiguration på hvert live endepunkt — ikke kun dem du kender til.

- Spore ændringer over tid — nye certifikater betyder nye tjenester, som bør udløse gennemgang. Certifikater der stopper med at forny kan betyde at tjenester er taget ned, eller at automatisk fornyelse brækkede og en tjeneste er ved at begynde at betjene udløbte certifikatfejl.

- Overvåge for nye udstedelser i realtid, så nyt skygge-IT eller ny infrastruktur er synlig øjeblikkeligt frem for opdaget uger senere.

Hvordan CertControl tilgår dette

CertControls eksterne attack surface scanner kører præcis denne proces — men automatiseret, kontinuerlig og med resultater vist i et struktureret dashboard frem for en bunke kommandolinje-output.

Når du tilføjer et domæne, forespørger platformen CT-log-aggregering for den komplette historiske record, resolverer live underdomæner, scanner åbne porte, fingerprintrer tjenester, kontrollerer TLS-konfiguration og krydsreferencerer findings mod kendte CVE'er. Resultatet er et prioriteret overblik over din externe angrebsoverflade — rangeret efter reel risiko, ikke alfabetisk rækkefølge.

Angrebsstivisualisering tager dette videre: viser hvordan opdagede underdomæner, åbne porte, sårbare tjenester og certifikater forbinder sig til udnyttelige kæder, så du kan se hvilke findings der faktisk betyder noget fra en angribers perspektiv frem for at gennemgå en udifferentieret liste af problemer.