GDPR Artikel 32 kræver at organisationer implementerer passende tekniske foranstaltninger for at sikre et sikkerhedsniveau svarende til risikoen — inklusiv kryptering af personoplysninger. TLS-certifikater er den primære mekanisme der implementerer dette krav for data-in-transit. Når certifikater fejler, vakler krypteringslaget, og GDPR's forpligtelser begynder at gælde på måder som mange organisationer ikke har modelleret.

De fem fejlmodi og deres GDPR-implikationer

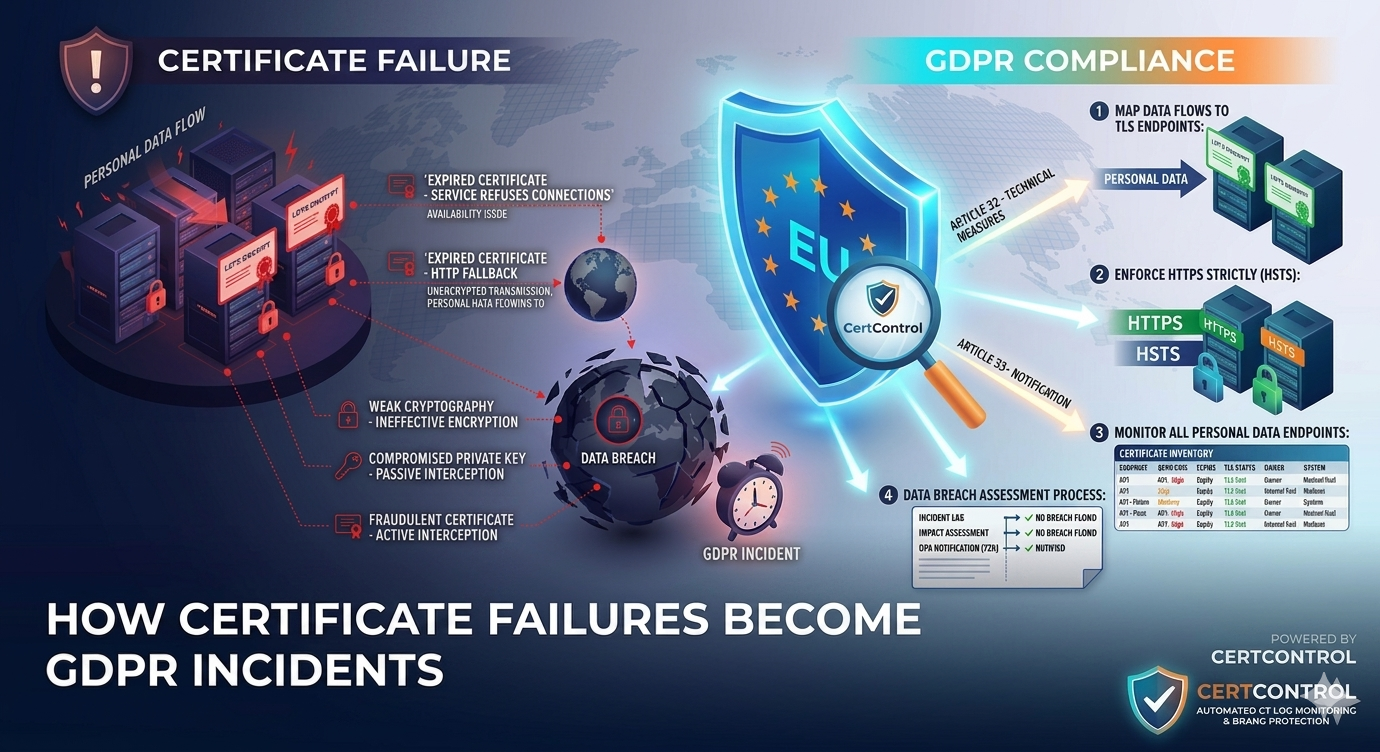

1. Udløbet certifikat → tjeneste utilgængelig. Browsere afviser forbindelser til tjenester med udløbne certifikater og viser advarsler som forhindrer brugere i at fortsætte. På overfladen er dette blot et nedbrud. GDPR-implikationen opstår hvis tjenesten behandler personoplysninger og nedbruddet forhindrer registrerede i at udøve rettigheder (adgang, sletning, portabilitet) inden for lovbestemte tidsfrister. Det er sjældent en anmeldelsespligtig hændelse i sig selv, men kan bidrage til akkumuleret overholdelseseksponering.

2. Udløbet certifikat → tilbagefaldt til ukrypteret HTTP. Dette er den farlige konfiguration. Hvis en tjeneste er konfigureret til at acceptere HTTP-forbindelser som fallback, og certifikatet udløber, vil trafik automatisk tilbagevende til ukrypteret HTTP. Personoplysninger transmitteres nu i klartekst — et klassisk scenarie for "brud på sikkerheden af personoplysninger" som defineret i GDPR Artikel 4(12). 72-timers notifikation til tilsynsmyndighed gælder (Artikel 33). Notifikation til berørte personer kan kræves (Artikel 34).

3. Svag kryptografi. Et certifikat med 1024-bit RSA-nøgler, SHA-1-signatur eller forældet cipher suite implementerer teknisk set kryptering — men krypteringen er praktisk talt nedbrudt af nutidens standarder. Regulatorer begynder at betragte brug af forældet kryptografi som manglende overholdelse af Artikel 32's krav om "passende" tekniske foranstaltninger. Opdagelse af svag kryptografi hos en tilsynsmyndighed under et audit er et dårligt udgangspunkt for at demonstrere overholdelse.

4. Kompromitteret privat nøgle. Hvis en TLS privat nøgle eksponeres — via konfigurationsfejl, lagersikkerhedshændelse eller insider-trussel — er konsekvenserne alvorlige. En angriber med den private nøgle kan dekryptere tidligere optaget trafik (til den grad at forward secrecy ikke anvendes), udgive sig for serveren eller udføre man-in-the-middle angreb. Dette er et klart brud på sikkerheden af personoplysninger. Notifikation til tilsynsmyndighed er sandsynligvis påkrævet; notifikation til berørte personer afhænger af sandsynlighed og omfang af skade.

5. Svigagtig certifikatudstedelse. Hvis en angriber skaffer et certifikat til dit domæne fra en mis-udstedende CA, kan de implementere et man-in-the-middle angreb der er usynligt for brugere. Alle TLS-indikatorer vil se normale ud — hængelåsen vises, domænet matcher. Personoplysninger transmitteres til en angriberkontrolleret server. Dette er et alvorligt databrud med fuld notifikationspligt.

Hvornår er notifikation påkrævet

GDPR Artikel 33 kræver notifikation til tilsynsmyndighed inden for 72 timer efter at blive opmærksom på et brud der sandsynligvis vil resultere i en risiko for fysiske personers rettigheder og frihedsrettigheder. Artikel 34 kræver notifikation til berørte personer hvis bruddet sandsynligvis vil resultere i en høj risiko.

For certifikatrelaterede hændelser afhænger notifikationspligten primært af:

- Om personoplysninger faktisk var eksponeret, eller om potentiel eksponering var hypotetisk

- Eksponeringsvinduets varighed

- Følsomheden af de implicerede personoplysninger

- Sandsynlighed for at en angriber aktivt udnyttede vinduet

Et certifikat der udløb kl. 02:00 og fornyet kl. 02:15 på en intern tjeneste med minimal trafik er sandsynligvis ikke anmeldelsespligtigt. Et certifikat der tillod HTTP-fallback i 72 timer på en tjeneste der behandler sundhedsdata er klart anmeldelsespligtigt.

Praktiske skridt til at reducere GDPR-eksponering

- Kortlæg personoplysningsstrømme til certifikat-endepunkter. Identificer hvilke endepunkter der transmitterer personoplysninger. Disse er dine højeste prioriteter for certifikat-overvågning og korteste fornyelsesadvarsler.

- Håndhæv HTTPS og HSTS. Deaktiver HTTP som fallback. Implementer HSTS headers med lange max-age værdier. HSTS preloading forhindrer browsere i nogensinde at forsøge ukrypterede forbindelser.

- Overvåg alle endepunkter der behandler personoplysninger. Et certifikat du ikke ved eksisterer kan ikke forny du. CT-overvågning giver synlighed over certifikater udstedt til dine domæner — inklusiv dem du måske ikke kendte til.

- Inkluder certifikat-hændelser i din brudsvurderingsproces. Din hændelsesrespons-runbook bør eksplicit adressere certifikatrelaterede hændelser og hvilke typer der udløser GDPR Artikel 33/34-notifikation.

- Dokumenter certifikat-kontroller i dit behandlingsregister. Artikel 30-registre bør inkludere certifikat-styring som en teknisk sikkerhedsforanstaltning. Dette demonstrerer accountability og giver en baseline for regulator-audits.

Hvad CertControl hjælper med

CertControl overvåger alle overvågede endepunkter for certifikat-tilstand og konfigurationsproblemer — udløb, svag kryptografi, ufuldstændige certifikatkæder og konfigurationer der tillader HTTP-fallback. Findings inkluderer GDPR-relevans-indikatorer: endepunkter der behandler personoplysninger vises med forhøjet alvorlighed, og fallback-til-HTTP-konfigurationer markeres som kritiske uanset certifikatets gyldighed.

Platformen vedligeholder en revisionslog over certifikat-tilstand over tid — så hvis en hændelse sker, har du en tidslinje over hvornår certifikater var gyldige, hvornår de udløb, og hvornår de blev fornyet. Denne dokumentation er værdifuld i enhver kommunikation med en tilsynsmyndighed.