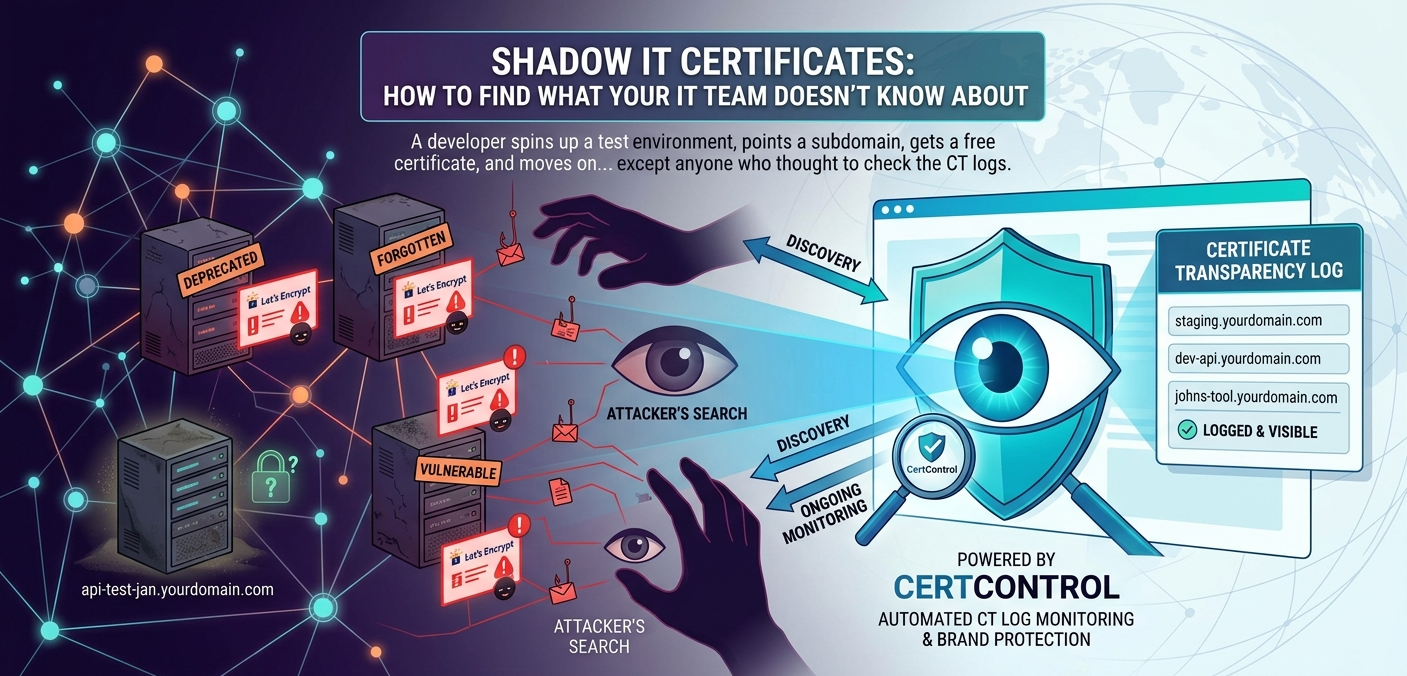

Skygge-IT er ikke nyt. Det der har ændret sig er hvor nemt det er blevet at spinner internet-tilgængelige tjenester op — og hvor pålideligt disse tjenester efterlader et spor i Certificate Transparency-logs. Hvert underdomæne med et offentligt betroet certifikat er logget. Den log er permanent. Og den er fuldt søgbar for alle, inklusiv dit sikkerhedsteam — hvis de ved de skal kigge.

Hvad certifikatrecorden afslører

Hver gang nogen skaffer et certifikat til staging.ditdomæne.dk, dev-api.ditdomæne.dk eller intern-tool.ditdomæne.dk, logges den udstedelse i CT. Logposten indeholder:

- Det præcise domæne og alle Subject Alternative Names

- Hvornår certifikatet blev udstedt

- Hvilken CA der udstedte det — afslører om det gik igennem dine standardprocesser eller blev skaffet ad hoc

- Certifikatets levetid — kortlivede Let's Encrypt-certifikater der fornyes automatisk er et stærkt signal for en uadministreret tjeneste der kører i baggrunden

Livscyklussen for en abandoneret tjeneste

Skygge-IT-tjenester følger typisk en forudsigelig livscyklus der gør dem progressivt farligere over tid:

Måneder 1–3: Aktiv udvikling. Tjenesten er i aktiv brug. Nogen passer sandsynligvis på den. Risiciene på dette stadie er mest proceduremæssige.

Måneder 3–12: Baggrundsdrift. Det umiddelbare projekt er færdigt, men tjenesten kører videre. Automatisk certifikatfornyelse holder den tilgængelig. Ingen overvåger aktivt eller opdaterer. Afhængighedssårbarheder akkumulerer.

12 måneder+: Glemt infrastruktur. Folk der byggede den kan have skiftet rolle eller forladt organisationen. Tjenesten kører på autopilot — ofte på et underliggende runtime eller framework der nu er markant forældet.

Almindelige skygge-IT-mønstre i CT-logs

Når man gennemgår CT-log-data for skygge-IT skiller et par mønstre sig ud:

- Personlige underdomæner eller projektnavne — disse er næsten altid uofficielle.

- Miljøetiketter på uventede domæner —

staging,dev,test,demounderdomæner der ikke er i nogen officiel infrastrukturfortegnelse. - Certifikater fra uventede CA'er — hvis din organisation bruger en specifik CA gennem en managed proces, er certifikater fra Let's Encrypt på dit domæne et signal om at nogen gik uden om den proces.

- Hurtigt cyklende kortlivede certifikater — et underdomæne med en lang historik af 90-dages certifikater der fornyes automatisk har kørt kontinuerligt i måneder eller år uden at nogen rørte det manuelt.

Fra opdagelse til afhjælpning

At finde skygge-IT-tjenester er det første skridt. Den sværere del er at beslutte hvad man skal gøre med dem:

Tjenester der bør bringes ind fra kulden. Noget skygge-IT viser sig at være genuint nyttigt og i brug. Disse tjenester bør dokumenteres, gennemgås for sikkerhed og bringes ind under standard patch- og overvågningsprocesser.

Tjenester der bør udfases. Tjenester der ikke længere aktivt bruges bør lukkes ned. Certifikatet bør lov til at udløbe og DNS bør ryddes op.

Tjenester der afslører et proceshul. Gentagne mønstre af skygge-IT indikerer at den officielle process for opsætning af tjenester er for langsom, for kompleks eller for vanskelig. Den rigtige reaktion er ofte at rette processen, ikke blot at lukke tjenesterne ned.

Hvordan CertControl håndterer dette

CertControls eksterne scanner bruger Certificate Transparency-logs som primært input til opdagelse af dit eksterne certifikatfodaftryk. Når du tilføjer et domæne forespørger platformen CT-log-aggregering for at finde hvert certifikat nogensinde udstedt til det domæne og alle dets underdomæner.

Løbende CT-overvågning advarer dig derefter om nye udstedelser efterhånden som de sker, så oversigten forbliver opdateret uden manuel indsats. Nyt skygge-IT vises øjeblikkeligt frem for at akkumulere mellem audits.